Ancaman Siber di Tengah Pandemi COVID-19

Pandemi Virus Corona (COVID-19) yang menyerang lebih dari 200 negara di dunia, termasuk di Indonesia banyak dimanfaatkan sejumlah pihak yang tidak bertanggungjawab. Salah satunya adalah kejahatan di dunia maya (cyber crime).

Banyak aspek pekerjaan sehari-hari, mulai dari rapat hingga presentasi dan tugas-tugas kolaboratif, telah bergerak online karena pembatasan karantina yang memengaruhi perkantoran di seluruh dunia. Karena pengguna harus beradaptasi dengan metode kerja baru, mereka harus waspada terhadap penjahat dunia maya yang menggunakan alat online populer, berbagi perangkat lunak dan melampirkan lampiran file dalam penipuan mereka.

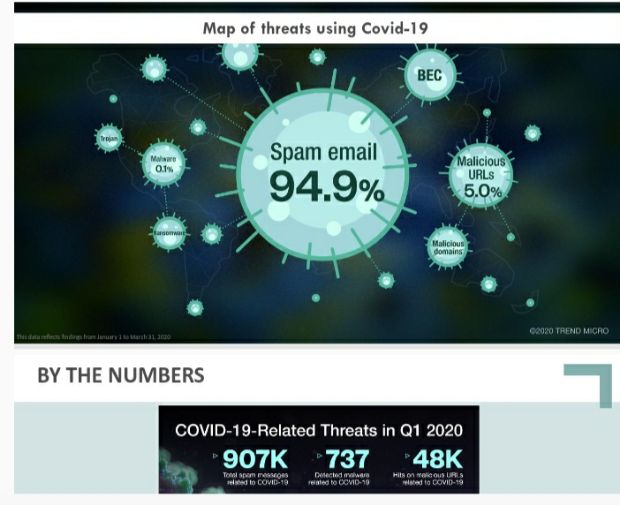

Terus meningkatnya jumlah kasus orang yang terinfeksi Corona di tengah kondisi karantina dan Pembatasan Sosial Berskala Besar (PSBB), dimanfaatkan pihak tidak bertanggungjawab dengan menggunakan COVID-19 sebagai kampanye berbahaya, seperti di spam, email, BEC, malware, ransomware, dan domain jahat.

Aktivitas penipuan mengatasnamakan COVID-19 tersebut masih terus meningkat karena masyarakat masih berada dalam masa karantina. Trend Micro Research menemukan kampanye cyberespionage potensial yang dijuluki sebagai Project Spy.

“Kampanye ini mampu menginfeksi perangkat Android dan iOS dengan spyware (terdeteksi oleh Trend Micro sebagai AndroidOS_ProjectSpy.HRX dan IOS_ProjectSpy.A) yang dapat mencuri pesan dari platform perpesanan populer, informasi wifi, informasi SIM, dan banyak lagi. Menyamar sebagai aplikasi bernama “Coronavirus Updates” dan telah diunduh di sejumlah negara Asia dan Eropa,” ujar Laksana Budiwiyono, Country Manager Trend Micro Indonesia.

Ada beberapa jenis ancaman menggunakan COVID-19:

1.Spam – Saat ini ada penipuan business email compromise (BEC) yang sedang berlangsung dan menggunakan penyakit ini sebagai daya tarik. Skema BEC biasanya bekerja dengan menipu target agar mentransfer uang ke penjahat yang menyamar sebagai seseorang dari dalam perusahaan yang sama. Trend Micro Research menemukan email terkait Coronavirus dengan lampiran jahat yang dikirimkan kepada pengguna pada awal Februari 2020.

2.Malicious Websites – Telah ada peningkatan yang signifikan dalam nama domain menggunakan kata “corona” yang juga telah diamati oleh Bit Discovery. Para peneliti melaporkan dua situs web (situs antivirus-covid19 (.) dan corona-antivirus (com) yang mempromosikan aplikasi yang konon dapat melindungi pengguna dari COVID-19. Domain terkait virus yang menyimpan file jahat juga masih aktif dan mampu mencuri kredensial dan membajak sistem yang terinfeksi.

3.Malware – Peta COVID-19 interaktif digunakan untuk menyebarkan malware yang mencuri informasi, seperti diungkapkan oleh Brian Krebs. Peta, yang dibuat oleh Universitas Johns Hopkins, adalah dasbor interaktif yang menunjukkan infeksi dan kematian. Beberapa anggota forum bawah tanah Rusia mengambil keuntungan dari ini dan menjual kit infeksi COVID-19 digital yang menyebarkan malware berbasis Java. Para korban terpikat untuk membuka peta dan bahkan membagikannya.

4.BEC – Serangan Business Email Compromise (BEC) yang menyebutkan COVID-19 dilaporkan oleh Agari Cyber Intelligence Division (ACID). Ancaman pertama oleh para pelaku menargetkan piutang usaha untuk meneruskan laporan keuangan yang sudah lama (laporan piutang usaha). Kemudian, menyamar sebagai perusahaan yang sah, mereka menggunakan informasi pelanggan dalam laporan tersebut untuk mengirim email dalam menginformasikan pelanggan tentang perubahan bank dan metode pembayaran karena situasi COVID-19.

5.Ransomware – Varian ransomware baru bernama CoronaVirus disebarkan melalui situs Wise Cleaner palsu, sebuah situs web yang konon mempromosikan optimasi sistem, seperti dilansir MalwareHunterTeam. Para korban tanpa sadar mengunduh file WSGSetup.exe dari situs palsu. Kampanye ini mengikuti tren serangan ransomware terbaru yang melampaui enkripsi data dan juga mencuri informasi.

6.Mobile Threat – Ransomware seluler bernama CovidLock berasal dari aplikasi Android jahat yang diduga membantu melacak kasus COVID-19. Ransomware mengunci ponsel para korban, yang diberikan 48 jam untuk membayar US $ 100 dalam bitcoin untuk mendapatkan kembali akses ke ponsel mereka. Ancaman termasuk penghapusan data yang disimpan di telepon dan kebocoran detail akun media sosial.

7.Browser Apps – Serangan cyber baru telah ditemukan menyebarkan aplikasi informasi COVID-19 palsu yang diduga dari Organisasi Kesehatan Dunia (WHO). Bleeping Computer melaporkan bahwa kampanye ini melibatkan pengaturan peretasan router ‘Domain Name System (DNS) di D-Link atau router Linksys untuk meminta browser web untuk menampilkan peringatan dari aplikasi tersebut.

Data dari Trend Micro Smart Protection Network menunjukkan bahwa ada lebih dari 900.000 ancaman di email, URL, dan file. Sebagian besar ancaman ini terkait dengan email spam. Data berikut ini ini merupakan informasi yang dikumpulkan dari 1 Januari 2020 hingga 31 Maret 2020: Spam mail = 94,9%, Malicious URLs = 5,0%dan Malware = 0,1%.

Ada 10 negara teratas di mana pengguna secara tidak sengaja mengakses URL jahat dengan virus covid, covid-19, coronavirus, atau ncov, yaitu: Amerika Serikat 15%, Jepang, 13,8%, Jerman 9,8%, Perancis 8,1%, Taiwan = 6.2%, Inggris 5,3%, Venezuela 5,1%, Indonesia 4,3%, India 2,7%, Australia 2,6% dan lainnya 27,1%.

Trend Micro mencatat bahwa berapa kali URL ini diklik meningkat secara dramatis di bulan Maret. Data Trend Micro menunjukkan peningkatan 260,1% dari Februari. Semua URL saat ini diblokir oleh Trend Micro.

Bagaimana perlindungan terhadap berbagai ancaman siber COVID-19? Menurut Laksana, solusi endpoint Trend Micro seperti Smart Protection Suites dan Worry-Free Business Security dapat mendeteksi dan memblokir malware dan domain jahat yang terhubung dengannya.Sebagai lapisan pertahanan tambahan, Trend Micro Email Security dapat menggagalkan spam dan serangan email lainnya. Perlindungan yang diberikannya terus diperbarui, memastikan bahwa sistem dilindungi dari serangan lama dan baru yang melibatkan spam, BEC, dan ransomware.

“Trend Micro Deep Discovery Email Inspector mendeteksi dan memblokir email phising ransomware tombak melalui teknik analisis lanjutan untuk serangan yang diketahui dan tidak dikenal. Sedangkan Trend Micro’s Cloud App Security menemukan malware yang tidak dikenal menggunakan pembelajaran mesin. Dokumen ini menggunakan mesin deteksi yang mengungkap ancaman yang tersembunyi dalam file kantor sementara kecerdasan buatan memeriksa perilaku email, niat, dan siapa penanggung jawabnya untuk mengidentifikasi serangan BEC,” Laksana memaparkan.

Perlindungan berlapis-lapis juga disarankan untuk melindungi semua lini dan mencegah pengguna mengakses domain jahat yang dapat menghasilkan oleh malware.

www.swa.co.id